Malware e phishing: i pericoli via email a cui stare attenti

Viviamo immersi nella tecnologia. Se da un lato semplifica la vita, dall’altro ci espone a nuove minacce, come il furto di dati.

Quante volte hai usato come password il nome del tuo animale domestico o la data di nascita di una persona per te importante?

Quante volte hai cliccato sui tasti “accetta” o “continua” pur di far sparire quella fastidiosa finestra che era apparsa sulla schermata senza sapere realmente di cosa si trattasse?

Quella password poco sicura o quel click inconsapevole ti ha esposto a potenziali truffe o sottrazione di dati.

Oggi i furti di identità sono sempre più frequenti. Cresce anche la sottrazione di dati personali tramite social network e la clonazione di carte di credito. Spesso la causa è la scarsa prudenza degli utenti, che li espone a malware, phishing e altre minacce.

Malware

Un malware è un programma informatico usato per danneggiare o violare un computer. Ci sono varie tipologie di malware a seconda delle caratteristiche che questo presenta come per esempio: virus, worm, trojan horse, spyware ecc.

Quando si installa o si avvia sul computer, il malware inizia ad agire. Può cancellare dati, rubare password o sottrarre le credenziali di accesso all’home banking.

Uno dei mezzi più utilizzati per la diffusione di malware è l’e-mail. Chi crea il malware lo nasconde spesso in un allegato. Quando l’utente lo apre, il programma si installa sul computer e inizia a inviare dati ai server dei truffatori.

Questi sistemi usano i contatti delle vittime per diffondersi. Inoltrano automaticamente email infette, senza che gli utenti se ne accorgano.

Una volta sottratte le vostre password poi, attraverso la vostra e-mail, possono avere inizio delle vere e proprie truffe a discapito dei vostri contatti.

Phishing

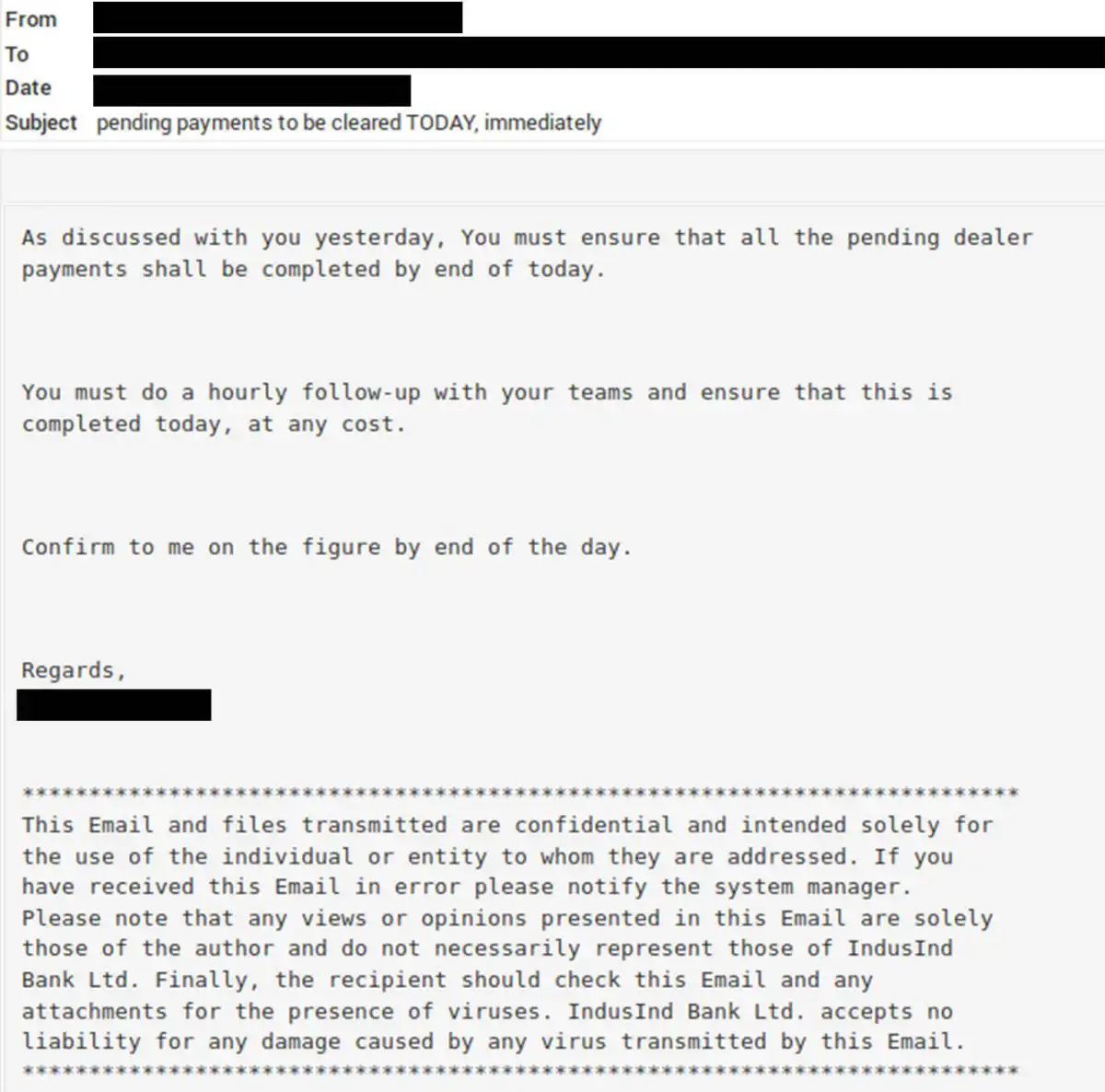

Altro tipo di truffa realizzata attraverso le e-mail è il phishing, finalizzata al furto di password, dei dati della carta di credito e delle credenziali di accesso ai sistemi di home-banking. Il phishing avviene attraverso la ricezione di e-mail da parte di indirizzi verosimili (es. nome.cognome@notariato.it) in cui si richiede nel breve tempo il pagamento di una fattura.

In alcuni casi è molto difficile accorgersi di essere il bersaglio di una truffa, soprattutto nei casi di spear phishing, ovvero il phishing mirato e costruito ad hoc per una specifica persona o azienda. Nel caso di una persona, i truffatori la spiano a lungo, anche attraverso i social network, e poi progettano una truffa su misura. Ad esempio, quando il CEO di un’azienda va in ferie, i truffatori inviano a un suo dipendente un’e-mail che sembra provenire da lui, con le istruzioni per effettuare un bonifico immediato verso un determinato IBAN.

A Qboxmail, come provider di servizi email per le aziende, vediamo spesso passare tramite i nostri sistemi messaggi email inviati tramite account, magari con password deboli, contenenti truffe dirette verso terzi.

In questo caso i nostri sistemi di monitoraggio rilevano le anomalie e bloccano tali email sospette. Nel caso in cui questi messaggi anomali non vengano bloccati automaticamente dal sistema, questo le segnala ai nostri tecnici che provvedono nell’immediato ad analizzare il problema ed eliminare la minaccia.

Come ci si può difendere da queste minacce?

- Utilizzando password diverse per ogni account;

- Scegliendo password non riconducibili alla sfera personale dell’utente;

- Scegliendo password di almeno 8 elementi con caratteri e numeri casuali;

- Stando sempre attenti alla propria privacy e a tutto ciò che si diffonde online;

- Assicurandosi di avere un buon antivirus sul proprio computer;

- Affidandosi a un buon provider di servizi mail che utilizzi sistemi di controllo dei malware efficaci.